امروز گروهی از دانشگاهیان فعال در حوزهی تحقیقات امنیت شبکه بهصورت تئوری حملهای را معرفی کردند - تعمیرات مایکروویو کنوود شهریار - که با اعمال آن روی پروتکل رمزنگاری TLS میتوان به اطلاعات حساسی دست پیدا کرد. پروتکل رمزنگاری TLS برای رمزگشایی از اتصال HTTPS بین کاربر و سرور استفاده میشود و از دسترسی و خوانش ارتباطات حساس بین کاربر و سرور، دربرابر مهاجمان محافظت میکند. این حمله با نام Raccoon - تعمیرات مایکروویو کنوود شهریار - معرفی شده است و بهعنوان یکی از حملات اکسپلویتناپذیر شناخته میشود و البته برای اجرای آن به شرایط خاصی نیاز است.

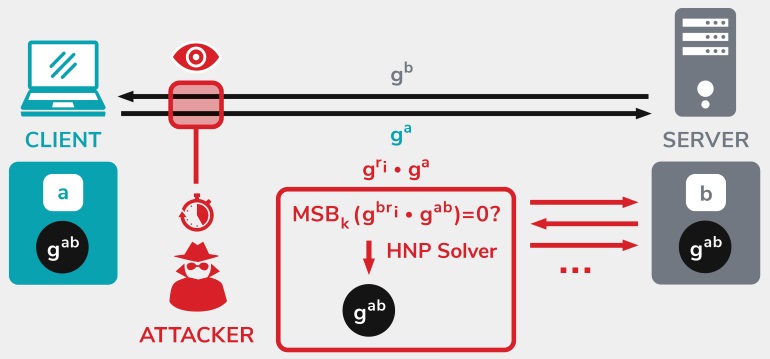

طبق مقالهای که امروز منتشر - تعمیرات مایکروویو کنوود شهریار - شده است، حملهی Raccoon درواقع در دستهبندی حملات زمانی (Timing Attack) قرار میگیرد که در آن، مهاجم با تحلیل و اندازهگیری زمان لازم برای اجرای عملیات رمزنگاری، بخشی از الگوریتم رمزنگاری را شناسایی میکند. در حملهی Raccoon، هدف اصلی فرایند رمزنگاری پروتکل تبادل کلید دیفی-هلمن (Diffie-Hellman key exchange) است تا چند بایت از اطلاعات را بازیابی کند.

تیم محققان توضیح داد:

تعمیرات مایکروویو کنوود شهریار را از ما بخواهید

درنهایت، این اطلاعات به مهاجم کمک میکند تا مجموعهای از معادلات را ایجاد کند و با بهکارگیری یک حلکننده برای مسئلهی عدد مخفی (Hidden Number Problem) رشتهی Pre Master Secret بین کلاینت و سرور را محاسبه کند.

بهطور خلاصه، رشتهی Pre Master Secret رشتهای از چند بایت تصادفی است که کلاینت به سرور ارسال میکند. این رشته اطلاعات با کلید عمومی (Public Key) یا رمزنگاری نامتقارن رمزگذاری میشود و فقط ازطریق کلید خصوصی (Private Key) یا رمزنگاری متقارن مختص سرور، رمزگشایی - تعمیرات مایکروویو کنوود شهریار - خواهد شد.

براساس گزارش محققان، تمام سرورهایی که برای برقراری اتصالات TLS از کلید پروتکل تبادل دیفیهلمن استفاده میکنند، دربرابر این حمله آسیبپذیر خواهند بود. این حمله، حملهای سمت سرور است و امکان اجرای آن روی کلاینت، برای مثال مرورگرهای وب، وجود ندارد. علاوهبراین، حملهی گفتهشده باید برای هر اتصال بین کلاینت و سرور جداگانه انجام شود. ناگفته نماند که نمیتوان با استفاده از این حمله، کلید خصوصی سرور را بازیابی کرد و تمام اتصالات را همزمان رمزگشایی کرد.

همانطورکه گفته شد، سرورهایی که از - تعمیرات مایکروویو کنوود شهریار - پروتکل تبادل کلید دیفیهلمن و TLS 1.2 و نسخههای قدیمیتر آن استفاده میکنند، بدون شک دربرابر این نفوذ آسیبپذیر خواهند بود. همچنین، امنیت لایهی انتقال دیتاگرام یا همان DTLS نیز تحتالشعاع قرار خواهد گرفت؛ بنابراین، TLS - تعمیرات مایکروویو کنوود شهریار - 1.3 دربرابر این حمله ایمن است.

با اینکه محققان دربارهی آسیبپذیری رمزنگاری و احتمال شکستن رمز TLS و افشای ارتباطات حساس بین کلاینت و سرور هشدار دادهاند، تیم تحقیقاتی اذعان کرده است که اجرای حملهی Raccoon بسیار سختتر از آن است که هرکسی بتواند آن - تعمیرات مایکروویو کنوود شهریار - را انجام دهد.

در وهلهی اول، اجرای حمله به شرایط بسیار ویژه و خاصی وابسته است. در گزارش تیم تحقیقاتی آمده است:

ارائه خدمات تعمیرات مایکروویو کنوود شهریار با ارزانترین قیمت

آسیبپذیری که به آن اشاره شد، برای اکسپلویتشدن و تزریق کدهای مخرب به شرایط خاصی نیاز دارد که انجام آن را در عمل بسیار دشوار میکند. این آسیبپذیری مستلزم اندازهگیری زمانبندی بسیار دقیق روی پیکربندی یک سرور خاص است تا فرایند اکسپلویتشدن با موفقیت انجام شود.

تعمیرات مایکروویو کنوود شهریار برای اطلاعات بیشتر کلیک کنید

[مهاجم] باید نزدیک سرور هدف باشد تا عملیات اندازهگیری زمانبندی بسیار با - تعمیرات مایکروویو کنوود شهریار - دقت اجرا شود. هکر به اتصال - تعمیرات مایکروویو کنوود شهریار - قربانی نیاز دارد تا از پروتکل تبادل کلید دیفیهلمن استفاده کند و سرور کلیدهای Ephermal را دوباره بهکار گیرد. درنهایت، مهاجم باید اتصال اصلی را زیرنظر بگیرد تا اطلاعات لازم را بهدست آورد.

تیم تحقیقاتی باور دارد که اجرای تمام این فرایند برای یک هکر واقعی - تعمیرات مایکروویو کنوود شهریار - بسیار سخت است. محققان - تعمیرات مایکروویو کنوود شهریار - درادامه گفتهاند:

برای مشاوره تعمیرات مایکروویو کنوود شهریار اینجا کلیک کنید

این حمله درقیاسبا حملهای که در آن مهاجم باید پایههای رمزنگاری مدرن مثل AES را بشکند، آنچنان پیچیده نیست؛ اما همچنان مهاجمی واقعی در کلاس جهانی احتمالا مسیرهای دیگری را برای اجرای حمله انتخاب کند که علاوهبر سادگی، اطمینان بیشتری به نتیجهی آن دارند.

حملهی گفتهشده مراحل اجرای اکسپلویت دشواری دارد؛ اما برخی - تعمیرات مایکروویو کنوود شهریار - از شرکتهای توسعهدهنده وظیفهی خود را انجام دادند و برای امنیت کاربران خود بهروزرسانیهای مرتبط را منتشر کردند. با این تفاسیر، مایکروسافت با شناسهی آسیبپذیری (CVE-2020-1596) و موزیلا و OpenSSL با شناسهی آسیبپذیری (CVE-2020-1968) و F5 Networks با شناسهی آسیبپذیری (CVE-2020-5929) بهروزرسانیهای امنیتی لازم را عرضه کردند تا از حملات Raccoon جلوگیری کنند.

اطلاعات تکمیلی فنی با جزئیات بیشتر در وبسایت مرتبط به آدرس raccoon-attack.com دردسترس است. همچنین، در این وبسایت فایل پیدیاف مقالهی چاپشده - تعمیرات مایکروویو کنوود شهریار - نیز برای دانلود آماده شده است.

- تعمیرات سولاردام دوو رباط کریم - تعمیرات سولاردام بیم غرب تهران - تعمیرات سولاردام تکا شرق تهران - تعمیرات سولاردام بیم شرق تهران - تعمیرات سولاردام دلمونتی ارزان - تعمیرات سولاردام کنوود در منزل - تعمیرات سولاردام آریستون ارزان - تعمیرات سولاردام تکا غرب تهران - تعمیرات مایکروویو کنوود دماوند - تعمیرات سولاردام اسنوا در منزل - تعمیرات سولاردام جنرال الکتریک - تعمیرات مایکروویو بیترون تهران - تعمیرات سولاردام فلر شرق تهران - تعمیرات مایکروویو توشیبا ارزان - تعمیرات مایکروویو بیم نسیم شهر - تعمیرات سولاردام فوما نسیم شهر - تعمیرات سولاردام گالانز اندیشه - تعمیرات مایکروویو زیمنس شهریار - تعمیرات سولاردام هیتاچی اندیشه - تعمیرات مایکروویو دلونگی ارزان - تعمیرات مایکروویو کنوود شهریار - تعمیرات سولاردام بیترون اندیشه - تعمیرات مایکروویو ال جی شهریار - تعمیرات سولاردام گالانز در محل - تعمیرات سولاردام توشیبا اندیشه - تعمیرات سولاردام ویرپول اندیشه - تعمیرات مایکروویو بوتان شهریار - تعمیرات سولاردام سامسونگ پردیس - تعمیرات مایکروویو گرنیه اندیشه - تعمیرات مایکروویو تکا نسیم شهر - تعمیرات سولاردام کندی نسیم شهر - تعمیرات مایکروویو سوپرا در محل - تعمیرات سولاردام سانی نسیم شهر - تعمیرات سولاردام کرال نسیم شهر - تعمیرات سولاردام مجیک نسیم شهر - تعمیرات سولاردام مدیا نسیم شهر - تعمیرات سولاردام شارپ نسیم شهر - تعمیرات مایکروویو گرنیه در محل - تعمیرات مایکروویو فلر نسیم شهر - تعمیرات سولاردام زانوسی در محل - تعمیرات سولاردام مدیا اسلامشهر -

- تعمیرات سولاردام دوو رباط کریم - تعمیرات سولاردام بیم غرب تهران - تعمیرات سولاردام تکا شرق تهران - تعمیرات سولاردام بیم شرق تهران - تعمیرات سولاردام دلمونتی ارزان - تعمیرات سولاردام کنوود در منزل - تعمیرات سولاردام آریستون ارزان - تعمیرات سولاردام تکا غرب تهران - تعمیرات مایکروویو کنوود دماوند - تعمیرات سولاردام اسنوا در منزل - تعمیرات سولاردام جنرال الکتریک - تعمیرات مایکروویو بیترون تهران - تعمیرات سولاردام فلر شرق تهران - تعمیرات مایکروویو توشیبا ارزان - تعمیرات مایکروویو بیم نسیم شهر - تعمیرات سولاردام فوما نسیم شهر - تعمیرات سولاردام گالانز اندیشه - تعمیرات مایکروویو زیمنس شهریار - تعمیرات سولاردام هیتاچی اندیشه - تعمیرات مایکروویو دلونگی ارزان - تعمیرات مایکروویو کنوود شهریار - تعمیرات سولاردام بیترون اندیشه - تعمیرات مایکروویو ال جی شهریار - تعمیرات سولاردام گالانز در محل - تعمیرات سولاردام توشیبا اندیشه - تعمیرات سولاردام ویرپول اندیشه - تعمیرات مایکروویو بوتان شهریار - تعمیرات سولاردام سامسونگ پردیس - تعمیرات مایکروویو گرنیه اندیشه - تعمیرات مایکروویو تکا نسیم شهر - تعمیرات سولاردام کندی نسیم شهر - تعمیرات مایکروویو سوپرا در محل - تعمیرات سولاردام سانی نسیم شهر - تعمیرات سولاردام کرال نسیم شهر - تعمیرات سولاردام مجیک نسیم شهر - تعمیرات سولاردام مدیا نسیم شهر - تعمیرات سولاردام شارپ نسیم شهر - تعمیرات مایکروویو گرنیه در محل - تعمیرات مایکروویو فلر نسیم شهر - تعمیرات سولاردام زانوسی در محل - تعمیرات سولاردام مدیا اسلامشهر -